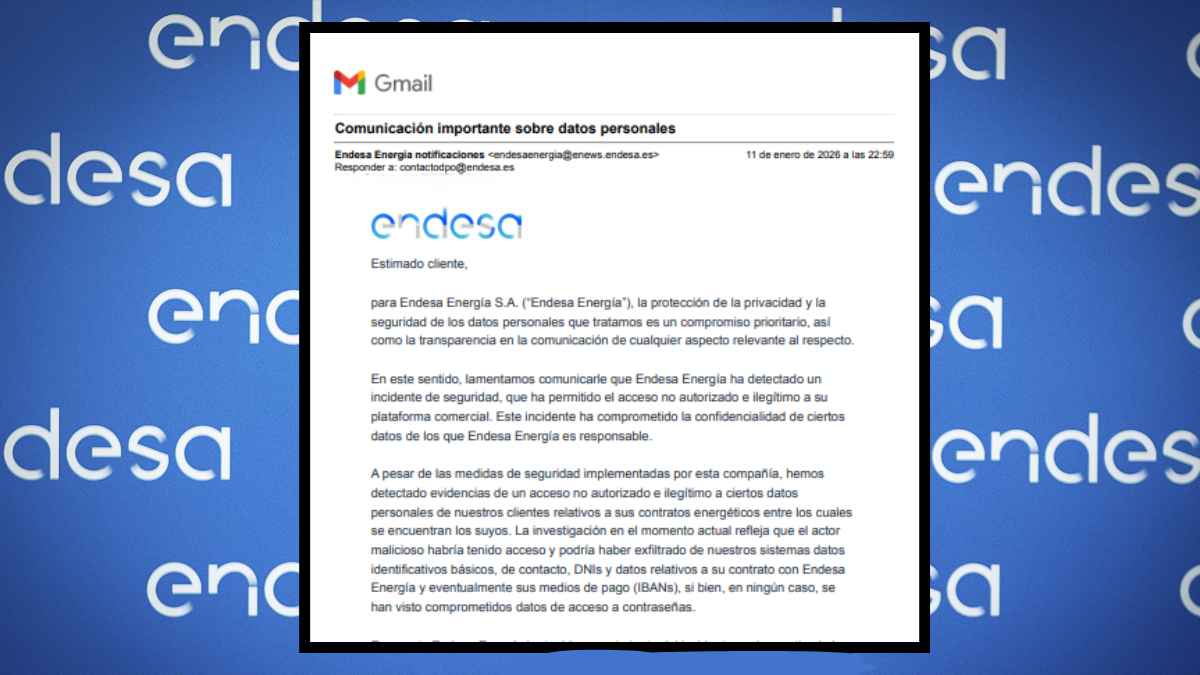

A nadie le gusta enterarse por un correo de que sus datos pueden estar pululando por ahí, pero es justo lo que han comunicado Energía XXI y Endesa Energía. La compañía detectó un acceso no autorizado a su plataforma comercial y activó de inmediato sus protocolos internos. Se ha visto expuesta información asociada a contratos de suministro: datos identificativos, DNI, información de contacto y detalles contractuales; en algunos casos concretos, referencias bancarias usadas para la domiciliación.

La empresa insiste en que ni los sistemas críticos ni las contraseñas se han visto afectados y que la operativa habitual de suministro y atención al cliente continúa con normalidad. No hay evidencias de uso fraudulento por ahora, pero toca extremar la vigilancia ante posibles intentos de suplantación o correos trampa. La notificación a la Agencia Española de Protección de Datos ya se ha realizado dentro de los plazos establecidos, y la compañía asegura que mantendrá informados a sus clientes si hay novedades relevantes.

¿Qué ha pasado y a quién afecta exactamente?

Energía XXI ha comunicado a sus clientes la detección de un ciberataque en su plataforma comercial, con acceso indebido a parte de la información que gestiona. Tras identificar el incidente, aplicó medidas de contención y comenzó a informar a los usuarios potencialmente afectados y a las autoridades competentes.

Según la comunicación trasladada, el aviso llega a clientes de ambas ramas de la compañía: Endesa Energía (mercado libre) y Energía XXI (mercado regulado). El mensaje subraya que la seguridad de los datos es una prioridad estratégica y que se adoptarán medidas técnicas y organizativas adicionales.

Qué datos se han visto comprometidos y cuáles no

La compañía detalla que se accedió a datos vinculados a contratos de suministro: nombres y apellidos, números de DNI, información de contacto y detalles contractuales. En algunos casos concretos, también podrían haberse visto expuestos datos bancarios utilizados para la domiciliación de recibos.

A continuación, te dejamos un resumen claro de qué información señala la empresa como comprometida y qué queda fuera. Sí, lo importante: las contraseñas no han sido afectadas.

| Tipo de dato | Situación según la compañía |

|---|---|

| Datos identificativos (nombre y apellidos) | Acceso indebido confirmado |

| Número de documento nacional de identidad | Acceso indebido confirmado |

| Información de contacto | Acceso indebido confirmado |

| Detalles contractuales de suministro | Acceso indebido confirmado |

| Datos bancarios para domiciliación (por casos) | Posible exposición en algunos casos concretos |

| Contraseñas y credenciales de acceso | No comprometidas |

| Sistemas críticos de la compañía | No afectados |

En resumen, lo que se ha visto es la parte “administrativa” de tu relación contractual, con el añadido delicado de datos bancarios en algunos expedientes. Por tanto, aunque no haya claves filtradas ni cortes de servicio, conviene estar alerta.

Cómo ha respondido la compañía y qué autoridades han sido notificadas

Tras detectar el acceso irregular, Energía XXI aplicó medidas técnicas de contención para bloquear los puntos comprometidos y revisar los registros de actividad. En paralelo, inició una investigación interna con apoyo de proveedores especializados para determinar el alcance exacto y reforzar sus sistemas.

La compañía ha notificado los hechos a la Agencia Española de Protección de Datos dentro de los plazos y ha empezado a informar de manera directa a los clientes potencialmente afectados. Además, mantendrá abiertas sus vías de comunicación para trasladar novedades relevantes sobre el incidente.

¿Hay evidencias de fraude? Qué riesgos conviene vigilar

Hasta el momento no existen evidencias de uso fraudulento de la información. Aun así, la propia empresa advierte de los riesgos habituales tras una brecha: suplantación de identidad, correos electrónicos fraudulentos y llamadas que aparentan ser oficiales.

Estos intentos suelen apoyarse en datos reales para ganar credibilidad. En román paladino: si alguien te escribe diciendo tu nombre, tu DNI o tu IBAN, suena serio… pero puede ser un anzuelo de phishing.

Pasos recomendados si eres cliente afectado

La advertencia es clara: no hay pánico, pero sí prudencia. Si eres cliente de Endesa Energía o Energía XXI, estas acciones te ayudarán a moverte con cabeza:

- Desconfía de cualquier comunicación no solicitada que pida datos personales o bancarios.

- No facilites información sensible y verifica siempre el origen de los mensajes.

- Usa los canales de atención específicos de la compañía y el contacto con el Delegado de Protección de Datos para comunicar riesgos o anomalías.

- Para avisar de actividades sospechosas, la empresa ha facilitado el teléfono 800 760 366.

La compañía considera improbable que el incidente suponga un riesgo elevado para los derechos y libertades de los clientes, pero recomienda “prestar especial atención a posibles comunicaciones sospechosas” en los próximos días.

¿Cuál es el alcance de la filtración y quién lo destapó?

Sobre el tamaño del problema, el portal Escudo Digital fue el primero en informar del ataque a Endesa el 6 de enero. Según esa publicación, el autor habría hecho públicos los detalles en un foro de la dark web el 4 de enero, afirmando haber accedido a más de 1 TB de datos relacionados con más de 20 millones de personas.

Escudo Digital describió así el contenido: “Por los nombres de tablas y ficheros, el nivel de sensibilidad de los datos es extremo. Hay datos personales, como nombres y apellidos, datos de contacto, dirección postal, y relación cuenta-persona; datos financieros, como IBAN, datos de facturación e historial de cuentas y cambios; datos energéticos, como CUPS (identificador único de punto de suministro), contratos activos de luz y gas, datos del punto de suministro y datos regulatorios, como Listas Robinson, cuentas exentas e historial de incidencias”.

Por qué el sector energético es objetivo habitual y qué antecedentes hay

Más allá de este caso, el sector energético viene encadenando incidentes relevantes. En mayo de 2021, la estadounidense Colonial Pipeline sufrió un ataque de ransomware que paralizó durante días el transporte de combustible en la costa este, con impacto en el abastecimiento y pago de un rescate para recuperar sistemas. En Europa, E.ON confirmó en 2022 un ataque con acceso a información interna y de clientes; en 2023, Naturgy reportó una brecha de un proveedor externo que afectó a datos personales y contractuales, y Endesa alertó ese mismo año de intentos de acceso con ingeniería social.

La motivación no siempre es tumbar el suministro, sino acceder a bases de datos valiosas para fraude, extorsión o campañas de phishing. La digitalización comercial, la interconexión de sistemas y la dependencia de terceros amplían la superficie de exposición, lo que obliga a inversiones constantes en seguridad para proteger la información y garantizar la continuidad del servicio. En otras palabras: la cosa va en serio y el blindaje cuesta, pero es imprescindible.

Si me suplantan la identidad ¿A quién reclamo? ¿Qué va a hacer la AEPD con Endesa por dejarse robar los datos sensibles de 30.000.000 de usuarios?

Espero que las asociaciones de consumidores hagan algo puesto que el gobierno no hará nada.